Pinocchio e la cybersecurity

Articolo pubblicato su "www.isernianews.it" il 17-12-2019

L'I-Forensics Team spiega la questione dell'intelligenza artificiale e della sicurezza informatica.

Il primo lavoro sostanziale nel campo dell'intelligenza artificiale fu compiuto da Carlo Collodi con il racconto di Pinocchio.

Nel 2001 Steven Spielberg con il celebre film I.A. torna a parlare di intelligenza artificiale, ci troviamo in un futuro in cui l'umanità ha subito immani cataclismi causati dallo scioglimento della calotta polare, e la tecnologia ha compiuto passi da gigante. Si è ormai in grado di riprodurre esseri simili in tutto agli umani tranne che nel provare amore. David ossessionato dal voler diventare un bambino vero a tutti i costi intraprende un viaggio alla ricerca della fata che possa salvarlo dalla sua condizione di macchina, creando un forte parallelismo con la favola di Pinocchio. Infatti David vive in un mondo che non lo accetta: il fratello lo tratta da macchina, la madre lo ha abbandonato, le macchine non lo percepiscono come tale. A metà del XX secolo dal logico e pioniere del computer inglese Alan Mathison Turing. Nel 1935 Turing descrisse una macchina informatica astratta costituita da una memoria illimitata e uno scanner che si muove avanti e indietro attraverso la memoria, simbolo per simbolo, leggendo ciò che trova e scrivendo altri simboli.

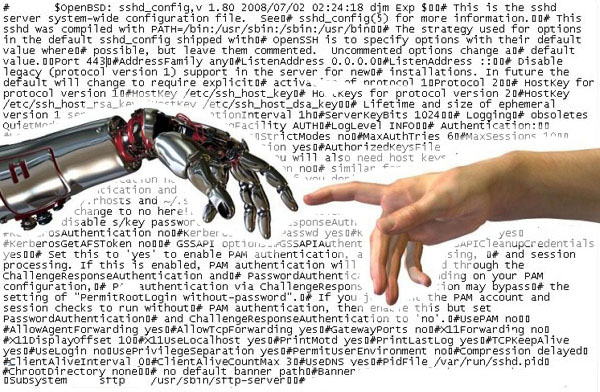

La macchina era stata creata con lo scopo di decriptare i messaggi cifrati da Enigma utilizzata dalle forze armate tedesche durante il periodo nazista nella seconda guerra mondiale.

Da qui nasce il problema della sicurezza legata all’intelligenza artificiale. Sempre più imprese stanno incrementando gli investimenti in sistemi di intelligenza artificiale per difendersi da attacchi informatici di nuova generazione. A confermarlo uno studio “Reinventing Cybersecurity with Artificial Intelligence”, a firma di Capgemini, due organizzazioni su tre intendono implementare soluzioni di intelligenza artificiale entro il 2020 per supportare i propri meccanismi di difesa. Un altro studio condotto da Alan Touring assieme ad altri celebri scienziati tra la fine degli anni ’40 e l’inizio degli anni ’50 riguarda algoritmi in grado di giocare a scacchi. Nonostante ciò, bisogna aspettare fino al 1967 per uscire dalla teoria e vedere un programma vero e proprio, cioè Mac Hack VI, competere in un torneo riservato agli umani, seppure con risultati modesti. Dalla metà degli anni '80, i computer si sono avvicinati al livello dei campioni (grandmaster) e nel 1997 Garry Kasparov, allora campione del mondo, venne sconfitto in una famosa partita con un supercomputer dell'IBM chiamato Deep Blue (il computer vinse due partite, ne perse una e pareggiò le altre tre).

L’ aumento dei tipi di attacchi informatici che richiedono un intervento immediato o che i cyber analyst non sono in grado di risolvere abbastanza rapidamente, o di attacchi automatizzati, che si trasformano tanto velocemente da non poter essere neutralizzati attraverso i tradizionali sistemi di risposta ha portato ad investire nell’I.A. per avere tempi di risposta più brevi, infatti riduce del 12% il tempo necessario per rilevare le minacce, intervenire per bloccare le violazioni informatiche e implementare le patch. Il 69% degli intervistati ha dichiarato che l’I.A. migliora l’accuratezza del rilevamento delle violazioni, mentre il 60% che la tecnologia permette di incrementare l’efficienza dei cybersecurity analyst, riducendo il tempo di analisi dei falsi positivi e migliorando la produttività. Con l’incremento del numero di dispositivi, di reti e di interfacce utente dovuto ai progressi in ambito Cloud, IoT, 5G e nelle tecnologie di interfaccia conversazionale, le aziende devono affrontare con urgenza la necessità di incrementare e migliorare costantemente la loro sicurezza informatica.

I-Forensics Team